Bluejacking: Risiko di Balik Hiburan Bluetooth Nirkabel

- Muhammad Bachtiar

- •

- 02 Nov 2024 03.51 WIB

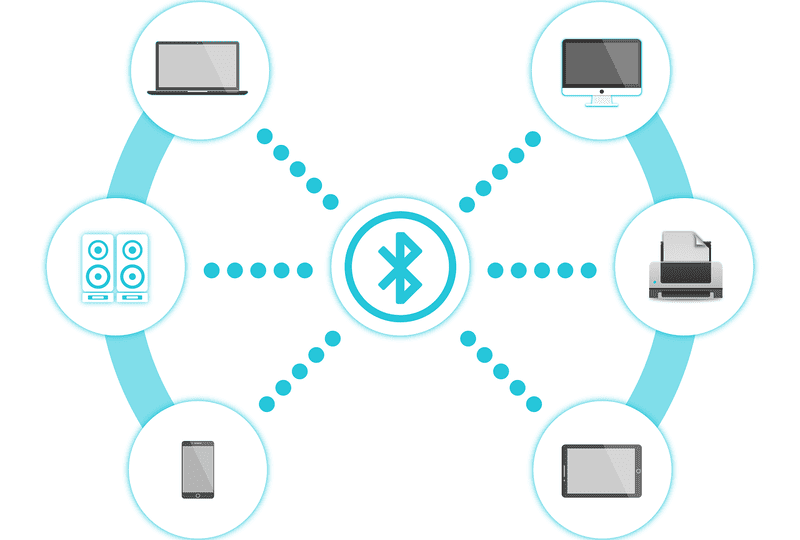

Ilustrasi Koneksi Bluetooth

Di era digital yang penuh inovasi, teknologi nirkabel seperti Bluetooth menjadi semakin esensial dalam memudahkan konektivitas sehari-hari. Bluetooth memungkinkan kita menghubungkan berbagai perangkat mulai dari ponsel, laptop, hingga perangkat pintar lainnya. Namun, meski memberikan kenyamanan, teknologi ini juga membuka celah bagi praktik-praktik tertentu yang dapat mengejutkan penggunanya, seperti bluejacking.

Apa itu Bluejacking?

Bluejacking adalah praktik yang memungkinkan seseorang mengirim pesan atau kartu kontak tanpa izin melalui koneksi Bluetooth ke perangkat lain di sekitar mereka. Fenomena ini terjadi ketika pengguna secara tiba-tiba menerima pesan dari perangkat yang tidak dikenal, yang dapat berisi teks sederhana, gambar lucu, atau informasi kontak. Bluejacking pada dasarnya bertujuan untuk menciptakan interaksi spontan, tanpa niat jahat, yang sering kali dianggap lucu atau mengejutkan oleh penerimanya. Dalam banyak kasus, bluejacking dilakukan di tempat-tempat umum di mana banyak perangkat Bluetooth aktif, seperti pusat perbelanjaan atau ruang publik lainnya, untuk mengejutkan orang yang ada di sekitarnya.

Meskipun tujuannya mungkin sekadar untuk hiburan, praktik ini menimbulkan potensi risiko keamanan, terutama jika digunakan secara tidak tepat. Bluejacking menunjukkan bahwa bahkan tindakan kecil dalam teknologi nirkabel dapat menciptakan interaksi yang tidak terduga dan tidak selalu diinginkan oleh pengguna. Meskipun tidak menyebabkan kerusakan pada perangkat atau data, penerimaan pesan tanpa izin ini bisa menimbulkan perasaan tidak nyaman atau terganggu. Hal ini menyoroti perlunya kewaspadaan dan pengaturan visibilitas Bluetooth, khususnya di ruang publik, untuk menjaga privasi pengguna dari potensi penyalahgunaan koneksi nirkabel.

Cara Kerja Bluejacking

Proses bluejacking melibatkan sejumlah langkah yang dirancang untuk menyampaikan pesan atau kontak tanpa memperoleh izin dari perangkat Bluetooth yang berada dalam jangkauan. Meskipun sering kali dilakukan untuk tujuan hiburan atau kejutan, bluejacking menyoroti risiko dan tantangan keamanan yang melekat dalam penggunaan teknologi Bluetooth. Berikut ini adalah penjelasan lebih rinci mengenai langkah-langkah dalam proses bluejacking:

- Aktivasi Bluetooth: Langkah awal dalam bluejacking adalah mengaktifkan fungsi Bluetooth pada perangkat pelaku. Ini dapat dilakukan melalui pengaturan perangkat atau menu Bluetooth, tergantung pada jenis perangkat yang digunakan. Aktivasi Bluetooth memungkinkan perangkat untuk mendeteksi dan dideteksi oleh perangkat Bluetooth lain dalam jarak tertentu.

- Pencarian Perangkat: Setelah Bluetooth diaktifkan, pelaku bluejacking melakukan pencarian perangkat di sekitarnya. Pada umumnya, perangkat Bluetooth mampu mencari perangkat lain dalam jangkauan. Proses pencarian ini memungkinkan pelaku untuk melihat daftar perangkat yang aktif di sekeliling mereka.

- Identifikasi Perangkat Target: Pelaku bluejacking kemudian mengidentifikasi perangkat Bluetooth yang menjadi target dari pesan atau kontak tanpa izin. Identifikasi ini dilakukan dengan melihat daftar perangkat yang terdeteksi dan memilih perangkat yang diinginkan sebagai penerima pesan.

- Pengiriman Pesan atau Kontak: Setelah perangkat target teridentifikasi, pelaku bluejacking mengirimkan pesan teks atau kartu bisnis melalui koneksi Bluetooth. Pesan tersebut dapat berisi teks sederhana, gambar lucu, atau informasi kontak yang berpotensi mengejutkan atau menghibur pengguna perangkat target.

- Penerimaan Pesan: Perangkat target menerima pesan atau kontak tanpa meminta izin atau memberikan persetujuan. Pengguna perangkat tersebut kemudian melihat pesan di layar perangkat mereka. Reaksi pengguna bisa bervariasi, mulai dari kebingungan hingga kegembiraan, tergantung pada isi pesan dan sikap pengguna itu sendiri.

- Reaksi Pengguna: Respon pengguna perangkat target terhadap pesan yang diterima dapat menciptakan momen hiburan atau kejutan. Beberapa pengguna mungkin merespons dengan tawa atau rasa senang, sementara yang lain dapat merasa tertegun atau bingung. Aktivitas ini umumnya dianggap sebagai kegiatan yang bersifat humoris dan tidak merugikan.

- Tujuan Jenaka atau Komunikasi: Bluejacking biasanya dilakukan untuk tujuan humoristik atau komunikasi yang tidak konvensional. Pesan yang dikirim umumnya tidak merusak perangkat atau mengancam data pengguna, tetapi lebih kepada aspek hiburan atau kejutan, menciptakan interaksi yang spontan dan non-tradisional antara perangkat Bluetooth di sekitar.

Dampak Bluejacking

Meskipun umumnya dianggap sebagai aktivitas yang bersifat humor dan tidak berbahaya, bluejacking dapat menimbulkan beberapa dampak pada pengguna perangkat target. Berikut adalah beberapa dampak yang mungkin timbul:

- Ketidaknyamanan Psikologis: Menerima pesan atau kontak tanpa izin dapat memberikan rasa ketidaknyamanan psikologis bagi pengguna perangkat. Meskipun pesan tersebut umumnya tidak berbahaya, pengguna mungkin merasa terkejut atau bingung dengan interaksi yang tiba-tiba seperti ini.

- Gangguan dan Ablasio: Bluejacking dapat menyebabkan gangguan dalam aktivitas sehari-hari pengguna perangkat. Menerima pesan yang tiba-tiba dapat mengalihkan perhatian mereka dari tugas yang sedang dikerjakan.

- Potensi Penyalahgunaan: Walaupun bluejacking sering bertujuan untuk hiburan, tetap terdapat potensi penyalahgunaan. Pelaku bluejacking dapat mencoba memanfaatkan fenomena ini untuk menyebarkan konten yang tidak pantas atau merugikan.

- Privasi Terancam: Meskipun pesan yang dikirim biasanya ringan, ini tetap menyoroti risiko privasi. Pengguna mungkin merasa privasinya terancam akibat menerima pesan tanpa persetujuan.

- Reputasi dan Citra Pengguna: Menerima pesan bluejacking di depan orang lain dapat memengaruhi reputasi atau citra pengguna, terutama jika isi pesan dianggap memalukan.

- Potensi Distorsi Komunikasi: Bluejacking dapat menyebabkan distorsi dalam komunikasi antara pengguna perangkat target dan lingkungannya. Menerima pesan tanpa konteks dapat menciptakan kesalahpahaman.

- Kecemasan Keamanan: Meskipun bluejacking tidak merusak atau mencuri informasi pribadi, pengguna perangkat mungkin merasa cemas mengenai keamanan perangkat mereka.

- Dampak Sosial: Dalam situasi sosial, bluejacking yang dilakukan berulang kali dapat memengaruhi kenyamanan pengguna terhadap teknologi Bluetooth.

- Potensi Gangguan Produktivitas: Gangguan dari pesan bluejacking dapat menurunkan produktivitas pengguna, terutama saat terlibat dalam tugas memerlukan konsentrasi tinggi.

- Kesadaran terhadap Keamanan: Salah satu dampak positif dari bluejacking mungkin adalah meningkatkan kesadaran pengguna terhadap keamanan perangkat, mendorong tindakan preventif seperti mematikan Bluetooth saat tidak digunakan.

Cara Mendeteksi Bluejacking

Deteksi bluejacking dapat menjadi tantangan karena serangan ini dilakukan dengan maksud humoris dan tanpa niat jahat yang serius. Meskipun demikian, terdapat beberapa petunjuk atau langkah yang dapat membantu pengguna untuk mengidentifikasi kemungkinan bluejacking:

- Perhatikan Pesan atau Kontak Tak Terduga: Jika Anda menerima pesan atau kontak dari sumber yang tidak dikenal tanpa permintaan sebelumnya, ini bisa menjadi indikasi bluejacking.

- Lihat Daftar Perangkat Terhubung: Periksa daftar perangkat Bluetooth yang terhubung atau yang pernah terhubung sebelumnya untuk mendeteksi adanya perangkat yang tidak dikenal.

- Cek Pengaturan Bluetooth: Pastikan pengaturan Bluetooth perangkat Anda tidak diatur untuk terlihat oleh perangkat lain secara acak. Mengatur visibilitas menjadi “tersembunyi” dapat mengurangi risiko bluejacking.

- Pantau Aktivitas Bluetooth: Jika lampu indikator Bluetooth berkedip atau menunjukkan aktivitas tanpa alasan jelas, ini mungkin merupakan tanda bahwa ada perangkat yang mencoba terhubung.

- Perhatikan Perubahan Perilaku Perangkat: Jika perangkat menunjukkan perilaku aneh, like mendapatkan pesan tak terduga, ini bisa menjadi indikasi adanya aktivitas bluejacking.

- Gunakan Aplikasi Keamanan Bluetooth: Beberapa aplikasi keamanan dapat membantu mendeteksi potensi bluejacking dengan memberikan notifikasi khusus.

- Waspadai Kesalahan Tertentu: Memahami kesalahan spesifik atau tanda-tanda pada perangkat Bluetooth juga dapat membantu mendeteksi bluejacking.

Cara Mencegah Bluejacking

Pencegahan terhadap bluejacking dapat dilakukan dengan menerapkan berbagai langkah keamanan yang bertujuan untuk melindungi perangkat dari potensi serangan. Berikut adalah beberapa strategi yang dapat diadopsi untuk mengurangi risiko bluejacking:

- Matikan Bluetooth Saat Tidak Digunakan: Tindakan pencegahan yang paling mendasar adalah mematikan fungsi Bluetooth pada perangkat ketika tidak diperlukan. Langkah ini secara signifikan mengurangi kemungkinan perangkat terdeteksi oleh pihak yang berpotensi melakukan bluejacking.

- Atur Visibilitas Bluetooth: Apabila Bluetooth diperlukan, penting untuk mengatur visibilitas perangkat ke mode “tersembunyi” atau “tidak terlihat”, jika tersedia. Pengaturan ini membatasi kemampuan pihak ketiga untuk mendeteksi perangkat secara acak.

- Aktifkan Pengaturan Keamanan Bluetooth: Banyak perangkat Bluetooth dilengkapi dengan opsi pengaturan keamanan tambahan, seperti pengaturan PIN atau otentikasi. Mengaktifkan fitur-fitur ini akan mempersulit akses yang tidak sah.

- Perbarui Perangkat Lunak: Pastikan perangkat lunak pada perangkat Bluetooth selalu diperbarui. Pembaruan perangkat lunak sering kali mencakup perbaikan keamanan yang efisien dalam melindungi perangkat dari berbagai risiko, termasuk serangan bluejacking.

- Gunakan Aplikasi Keamanan Bluetooth: Memanfaatkan aplikasi keamanan Bluetooth dapat memberikan lapisan perlindungan tambahan. Aplikasi tersebut dapat membantu mendeteksi serta mencegah serangan bluejacking dan menyediakan laporan mengenai aktivitas yang mencurigakan.

- Beri Nama yang Unik pada Perangkat: Memberikan nama yang khas pada perangkat Bluetooth dapat memudahkan identifikasi dan mencegah upaya akses acak dari pihak lain.

- Hindari Menerima Pesan dari Sumber Tidak Dikenal: Sangat disarankan untuk tidak membuka atau menerima pesan dari sumber yang tidak dikenal. Ini adalah langkah penting dalam menghindari potensi pesan bluejacking yang dapat menimbulkan gangguan atau ketidaknyamanan.

- Perhatikan Aktivitas Bluetooth yang Mencurigakan: Lakukan pemantauan secara aktif terhadap aktivitas Bluetooth pada perangkat. Apabila terdapat aktivitas yang mencurigakan, seperti upaya koneksi tanpa izin, segera lakukan tindakan preventif, misalnya dengan mematikan Bluetooth atau memblokir perangkat tersebut.

- Pertimbangkan Pengaturan Privasi Bluetooth: Beberapa perangkat Bluetooth menawarkan pengaturan privasi yang dapat mengontrol akses dari perangkat lain. Penting untuk menyesuaikan pengaturan ini sesuai dengan preferensi keamanan Anda.

- Baca Dokumentasi Perangkat: Memahami fitur keamanan serta pengaturan tambahan yang tersedia pada perangkat Bluetooth sangatlah penting. Dengan mempelajari dokumentasi perangkat, pengguna dapat memperoleh wawasan mengenai cara terbaik untuk melindungi perangkat dari potensi serangan.

Kesimpulan

Bluejacking, sebuah praktik mengirim pesan atau kartu kontak melalui Bluetooth tanpa izin penerima, semakin dikenal seiring dengan popularitas teknologi nirkabel ini. Meski seringkali dilakukan untuk tujuan hiburan, bluejacking menimbulkan risiko tertentu bagi pengguna. Prosesnya dimulai dari aktivasi Bluetooth, pencarian perangkat, hingga pengiriman pesan ke perangkat target. Meskipun tidak merusak atau berbahaya secara langsung, aktivitas ini bisa menyebabkan ketidaknyamanan psikologis, gangguan produktivitas, dan rasa terganggu terhadap privasi pengguna.

Beberapa dampak dari bluejacking termasuk kecemasan tentang keamanan perangkat, gangguan pada aktivitas harian, hingga potensi penyalahgunaan untuk mengirim konten yang tidak pantas. Mendeteksi bluejacking bukan hal mudah karena sifatnya yang spontan dan terkadang menyenangkan, tetapi beberapa tanda bisa diwaspadai, seperti pesan tak terduga atau aktivitas Bluetooth yang mencurigakan. Pencegahan meliputi langkah-langkah sederhana, seperti mematikan Bluetooth saat tidak digunakan, mengatur visibilitas Bluetooth menjadi tersembunyi, dan memperbarui perangkat lunak. Upaya lain adalah menggunakan aplikasi keamanan Bluetooth dan menolak pesan dari pengirim yang tak dikenal.